Por Yuriy Ackermann

En la Conferencia Authenticate de este año, el Asesor Senior Identidad Aware , Yuriy Ackermann, ofreció una cautivadora charla sobre una de las amenazas a la ciberseguridad que más rápido está evolucionando: El phishing generado por IA. Ackermann, que cuenta con una amplia experiencia en Biometría, Autenticación y ciberseguridad, analizó cómo está cambiando la economía Fraude y qué significa para las organizaciones que intentan mantenerse seguras.

He aquí los puntos clave de su presentación.

1. El phishing no es más que ventas con malas intenciones

Ackermann empezó haciendo una comparación sencilla pero profunda: el phishing y las ventas siguen el mismo libro de jugadas.

Ambas se basan en la identificación de objetivos, la creación de relaciones y el cierre del trato, con la diferencia de que una parte trata de ayudar a los clientes y la otra de explotarlos.

El "ciclo de siete pasos del phishing" refleja las etapas de las ventas (prospección, contacto, cualificación, nutrición, oferta, negociación y cierre):

- Recon (Prospección) - Encuentre víctimas potenciales utilizando los mismos canales que utilizan los equipos de ventas: listas de correo electrónico, redes, datos raspados o comprados y clientes potenciales entrantes.

- Atraer (contactar) - La primera interacción: acercamiento que despierta interés y empieza a crear una buena relación (el equivalente a establecer contacto).

- Sondeo (cualificación) - Validar el objetivo: calendario, apetito de riesgo y beneficios esperados: la versión de cualificación del atacante.

- Fomentar Confianza (Nurturing) - Siga atrayendo al objetivo, manteniendo conversaciones y creando familiaridad, atrayéndolo poco a poco hacia el compromiso, al igual que ocurre con el nurturing de ventas.

- Carga útil (oferta): entrega la "oferta" maliciosa: una carga útil manipulada, como un DocuSign falso, un formulario de obtención de credenciales o un archivo adjunto malicioso.

- Presión (Negociación) - Aumentar la urgencia o las consecuencias para forzar la acción - el análogo de phishing de la negociación y la presión para firmar/comprometerse.

- Cashout (Cierre) - Monetizar el compromiso: capturar credenciales, extraer fondos, vender el acceso o pasar la víctima a otros actores.

"La única diferencia entre un correo electrónico de phishing y uno de ventas es el enlace que aparece al final".

2. El coste de IA generativa se ha desplomado, y eso es un problema

En los últimos 30 meses, el coste del uso de grandes modelos lingüísticos se ha desplomado de 180 dólares por millón de tokens a menos de 0,05 dólares. Esto significa que ahora solo cuesta unos céntimos generar miles de correos electrónicos de phishing selectivo.

IA permite campañas de spear-phishing de larga duración y totalmente autónomas. Estos ataques no se producen en un solo momento, sino que, al igual que una larga negociación comercial, pueden desarrollarse a lo largo de semanas, meses o incluso años e implicar docenas de mensajes. El problema es la psicología humana: la comunicación prolongada y familiar crea una sensación de Confianza, por lo que es más probable que se crea a alguien con quien se ha mantenido correspondencia durante meses. Orquestar ese nivel de engaño a largo plazo solía requerir una planificación cuidadosa y laboriosa; IA lo hace extremadamente barato, autónomo, escalable y mucho más eficaz.

Lo que antes requería grupos delictivos organizados, traductores e infraestructura, ahora puede hacerlo una sola persona con un portátil de 200 dólares. La IA generativa ha democratizado la ciberdelincuencia, eliminando barreras como la habilidad técnica y la fluidez lingüística.

Ya no se trata sólo de phishing, sino de spear-phishing masivo y personalizado a gran escala.

3. Deepfakes y los kits de herramientas IA están ampliando la superficie de amenazas

Las mismas herramientas IA que pueden escribir textos similares a los humanos también pueden clonar voces, crear videollamadas falsas y generar imágenes realistas.

Ackermann se refirió a herramientas como SpamGPT -un servicio real de la web oscura para la suplantación de identidad automatizada- y compartió ejemplos de deepfakes IA y utilizados en estafas, incluido un sonado caso de "Brad Pitt" en el que se manipuló a una víctima utilizando imágenes falsas.

Como dijo Ackermann:

"Sólo necesitas 15 segundos de tu Voz para clonarla. Nunca respondas a llamadas desconocidas: en el peor de los casos, te enviarán un correo electrónico".

4. La economía sumergida se descentraliza

Con la IA haciendo el phishing más fácil y barato, las grandes organizaciones criminales se están dividiendo en "startups del crimen" más pequeñas y ágiles. El phishing GenAI se está convirtiendo en un delito de puerta de entrada, ya que cualquiera que tenga la habilidad suficiente para utilizar un ordenador puede ahora realizar phishing dirigido.

Estos actores no necesitan traductores humanos, anuncios de trabajo falsos ni compuestos físicos, sólo acceso a modelos de IA de código abierto y a la dark web.

Esta descentralización significa más ataques desde más direcciones, y mayor dificultad de respuesta para Sector de Seguridad Pública .

5. La protección contra el phishing IA requiere un enfoque multicapa

Las recomendaciones de Ackermann eran a la vez prácticas y urgentes:

Reforzar Autenticación

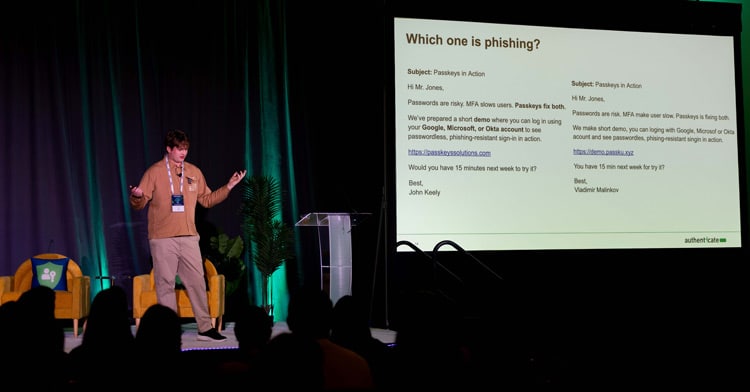

- Implemente Autenticación multifactor (MFA) resistente a la suplantación de identidad, como las claves de acceso y la clave de Seguridad , y combínela con la Verificación biométrica para el paso a paso, como la que ofrece Aware Biometría .

- Controles de Seguridad por capas para que ninguna credencial comprometida conceda acceso completo.

Mejorar Seguridad del correo electrónico

- Aplique DMARC, SPF y DKIM en todos los dominios.

- Utilice el etiquetado "Externo" y las advertencias contextuales para marcar los mensajes procedentes de fuera de la organización.

Mejorar los procesos

- Exigir la doble aprobación para las transacciones de alto riesgo.

- Limite los privilegios de los administradores para evitar que una sola infracción ponga en peligro la seguridad.

Promover la sensibilización social

- Enseñe a sus empleados y familiares a hacer una pausa bajo presión, ya que la mayoría de las estafas se aprovechan del pánico.

- Fomentar el uso de aplicaciones de comunicación de confianza y contraseñas familiares para la Verificación.

6. En resumen: El phishing es un problema humano

La suplantación de identidad no es sólo una cuestión técnica, sino también humana.

Como concluyó Ackermann:

"El phishing nace del oportunismo y la impunidad, y se nutre de la inestabilidad y la pobreza. La mejor manera de combatirlo es dificultando el phishing - y desplegando Biometría, y passkeys".

La IA generativa está aquí para quedarse, pero reforzando la Identidad digital, desplegando una Autenticación biométrica resistente al phishing y concienciando al público, podemos preservar Confianza en un mundo IA.