Por Yuriy Ackermann

Na Conferência Authenticate deste ano, o consultor sênior de identidade Aware , Yuriy Ackermann, fez uma palestra cativante sobre uma das ameaças à segurança cibernética que mais evoluem: O phishing gerador IA. Ackermann, que tem profunda experiência em biometria, autenticação e segurança cibernética, explorou como a economia da fraude está mudando e o que isso significa para as organizações que tentam se manter seguras.

Aqui estão as principais conclusões de sua apresentação.

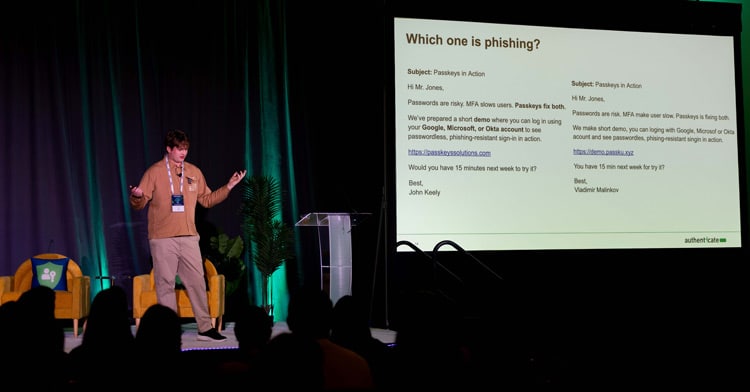

1. Phishing são apenas vendas com más intenções

Ackermann começou fazendo uma comparação simples, mas profunda: phishing e vendas seguem o mesmo manual.

Ambas dependem da identificação de alvos, da construção de relacionamentos e do fechamento de negócios - só que um lado está tentando ajudar os clientes e o outro está tentando explorá-los.

O "ciclo de phishing de sete etapas" espelha os estágios de vendas (prospectar, contatar, qualificar, nutrir, oferecer, negociar, fechar):

- Reconhecimento (Prospecção) - Encontre vítimas em potencial usando os mesmos canais que as equipes de vendas usam: listas de e-mail, redes de contatos, dados raspados ou comprados e leads de entrada.

- Luring (Contato) - A primeira interação: contato que desperta o interesse e começa a criar um relacionamento (o equivalente a fazer contato).

- Sondagem (qualificação) - Validar o alvo: momento, apetite de risco e retorno esperado - a versão do atacante para a qualificação.

- Construa a confiança (Nurturing) - Continue envolvendo o alvo, conversando e criando familiaridade, puxando-o lentamente para o compromisso, assim como acontece com a nutrição de vendas.

- Carga útil (oferta) - entrega a "oferta" mal-intencionada: uma carga útil elaborada, como um DocuSign falso, um formulário de coleta de credenciais ou um anexo mal-intencionado.

- Pressão (Negociação) - Aumenta a urgência ou as consequências para forçar a ação - o análogo de phishing da negociação e da pressão para assinar/comprometer-se.

- Cashout (Encerramento) - Monetizar o comprometimento: capturar credenciais, extrair fundos, vender acesso ou repassar a vítima a outros atores.

"A única diferença entre um e-mail de phishing e um e-mail de vendas é o link no final."

2. O custo da IA generativa caiu - e isso é um problema

Nos últimos 30 meses, o custo do uso de grandes modelos de linguagem caiu de US$ 180 por milhão de tokens para menos de US$ 0,05. Isso significa que agora custa apenas alguns centavos para gerar milhares de e-mails de spear-phishing direcionados.

IA permite campanhas de spear-phishing de longa duração e totalmente autônomas. Esses ataques não ocorrem em um único momento - como uma negociação comercial demorada, eles podem se desenvolver ao longo de semanas, meses ou até anos e envolver dezenas de mensagens. O problema é a psicologia humana: a comunicação prolongada e familiar cria um senso de confiança, portanto, é mais provável que se acredite em alguém com quem você se correspondeu por meses. Orquestrar esse nível de engano de longo prazo costumava exigir um planejamento cuidadoso e demorado; IA torna isso extremamente barato, autônomo, dimensionável e muito mais eficaz.

O que antes exigia grupos de crime organizado, tradutores e infraestrutura agora pode ser feito por um único indivíduo em um laptop de US$ 200. IA generativa democratizou o crime cibernético, removendo barreiras como habilidade técnica e fluência no idioma.

Isso não é mais um simples phishing - é um spear-phishing em massa e personalizado em escala.

3. Deepfakes e kits de ferramentas de IA estão expandindo a superfície da ameaça

As mesmas ferramentas IA que podem escrever textos semelhantes aos humanos também podem clonar vozes, criar chamadas de vídeo falsas e gerar imagens realistas.

Ackermann apontou para ferramentas como o SpamGPT - um serviço real da dark web para phishing automatizado - e compartilhou exemplos de deepfakes IA usados em golpes, incluindo um caso notório de "Brad Pitt" em que uma vítima foi manipulada usando imagens falsas.

Como disse Ackermann:

"São necessários apenas 15 segundos de sua voz para cloná-la. Nunca atenda a chamadas desconhecidas - na pior das hipóteses, eles enviarão um e-mail para você."

4. A economia subterrânea está se descentralizando

Com a IA tornando o phishing mais fácil e barato, as grandes organizações criminosas estão se dividindo em "startups do crime" menores e mais ágeis. O phishing GenAI está se tornando um crime de porta de entrada, pois qualquer pessoa com habilidade suficiente para usar o computador pode agora fazer spear phishing.

Esses atores não precisam de tradutores humanos, anúncios de emprego falsos ou compostos físicos - apenas acesso a modelos de IA de código aberto e à dark web.

Essa descentralização significa mais ataques vindos de mais direções e maior dificuldade de resposta por parte das autoridades policiais.

5. A proteção contra o phishing IA requer uma abordagem em várias camadas

As recomendações de Ackermann eram práticas e urgentes:

Reforçar a autenticação

- Implemente a autenticação multifatorial (MFA) resistente a phishing, como chaves de acesso e chaves de segurança, e combine-a com a verificação biométrica para aumentar a etapa, como a oferta de biometria Aware .

- Coloque controles de segurança em camadas para que nenhuma credencial comprometida conceda acesso total.

Aprimore a segurança do e-mail

- Aplique DMARC, SPF e DKIM em todos os domínios.

- Use a marcação "Externa" e os avisos contextuais para sinalizar mensagens de fora da organização.

Melhorar os processos

- Exigir aprovação dupla para transações de alto risco.

- Limite os privilégios de administrador para evitar o comprometimento total de uma única violação.

Promover a conscientização social

- Ensine os funcionários e as famílias a parar sob pressão, pois a maioria dos golpes explora o pânico.

- Incentive o uso de aplicativos de comunicação confiáveis e senhas familiares para verificação.

6. O resultado final: O phishing é um problema humano

O phishing não é apenas um problema técnico - é um problema humano.

Como concluiu Ackermann:

"O phishing nasce do oportunismo e da impunidade, e prospera na instabilidade e na pobreza. A melhor maneira de combatê-lo é dificultar o phishing e implantar a biometria e as chaves de acesso."

IA generativa veio para ficar, mas, ao fortalecer a identidade digital, implantar a autenticação biométrica resistente a phishing e aumentar a conscientização do público, podemos preservar a confiança em um mundo IA.